DAOrayakiDAO研究奖金池:

分析:0xhabitatMultisig被盗取

一位GnosisSafe用户遭遇了严重且复杂的网络钓鱼攻击,导致该项目的Multisig被抽干。

重要提示:我们当前的分析表明,这是针对特定GnosisSafe用户的针对性攻击,我们没有迹象表明此攻击还会影响任何其他用户。该攻击也没有利用任何智能合约漏洞,而是使用网络钓鱼技术让Multisig所有者签署恶意交易。

这篇博文旨在阐明0xhabitat事件并详细说明从中学到的东西。为了使这份事故报告完全客观,我们只包含了我们在链上和通过我们的后端收集的第一手数据。可以在此处阅读0xhabitat团队的观点。首先,让我们从分析发生的事情开始……

特洛伊木马

本次事件的主要来源是两个模仿以下官方GnosisSafe智能合约的恶意合约:

SafeSingleton:这是核心逻辑合约。每个Safe都是指向特定SafeSingleton的代理合约。Safes可以由其用户升级以指向一个新的Singleton,例如添加功能。

ARIX和AD进入火必四期投票上币活动决赛,投票将于明日20时开启:据火必官方公告,火必四期投票上币活动复赛投票已于今晚20时(UTC+8)结束,Arix (ARIX)和ADreward (AD)分别以5,060,640票和3,259,299票位列复赛A、B组第一进入决赛,争夺最终优先上币权。本轮复赛投票将于今晚23时清空,决赛投票将于4月25日20时(UTC+8)开始,至4月27日20时(UTC+8)结束。[2023/4/24 14:24:24]

SafeMultisend:这是一种中介智能合约,使Safes能够将多个交易合并为一个。

在本文中,恶意合约将被称为EvilSingleton和EvilMultisend。EvilMultisend合约于11月23日在此地址部署。合约的特殊之处在于,它不仅允许批量交易,还可以在同一笔交易中更改Safe的Singleton。同一天,EvilSingleton被部署在这个地址。EvilSingleton充当特洛伊木马程序,最初将所有交互转发到原始Singleton,但有一个后门,使第三方能够访问Safe。

这是一个陷阱!

0xhabitat的故事开始于EvilMultisend合约部署后几个小时。在与EvilMultisend合约交互的0xhabitatMultisig中提出了一项交易。对于所有相关方来说,它看起来就像是使用TransactionbuilderSafeApp进行的常规批量交易。然而,这是一个精心设计的交易,乍一看,它看起来像一个普通的Multisend交易,但实际上,它也将Safe的Singleton更新为EvilSingleton。

万向区块链黑客松公布第二批入围决赛项目名单:9月19日消息,2021万向区块链黑客马拉松公布第二批入围决赛项目的名单,包括11个项目:Web3go、UniPass、Witness、DE-PART、Magic Farm、AdvaitaHealth非二健康、Walnut、Web3 先锋队、链影 NFTmovie、Dandelion Network、基于数字孪生的元宇宙交易平台。另外,本届万向区块链黑客马拉松报名及项目提交通道将于9月30日24时关闭。[2021/9/19 23:36:32]

可以在此处找到有关激活EvilSingleton的更多技术细节。

转折点

Safe升级到EvilSingleton后,7天内什么都没有发生。与此同时,0xhabitat金库逐渐增长到价值100万美元的数字资产。很明显,攻击者在执行实际攻击之前希望蜜罐变大,希望他们的后门之前没有被发现。11月30日,攻击开始。黑客创建了一个交易,激活了EvilSingleton,允许第三方账户完全控制保险箱中的资产。

资金被抽干

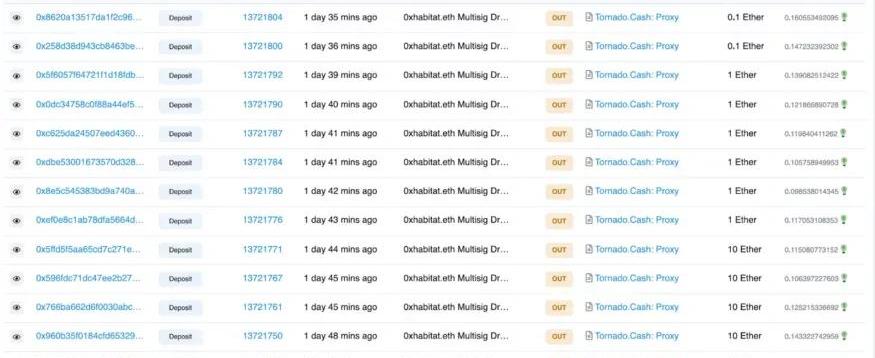

在EvilSingleton被激活后仅30分钟,攻击者就能够将所有资金提取到他们的账户中。随后,攻击者通过Uniswap和Sushiswap将所有资产转换为ETH。然后通过多笔交易将生成的ETH发送到TornadoCash合约,这是路径的终点。

Hot Chainers大学生区块链应用设计大赛自由赛决赛路演将于6月19日举行:据Hot Chainers 首届大学生区块链应用设计大赛组委会消息,自由赛决赛路演将于6月19日13:00-17:45在线上举行,正式进行路演决赛的项目有19个。自由赛决赛路演评委由Huobi Labs总经理、星火爱心COO袁瑞娟,区块链商业顾问、Huobi Labs创业导师陈军,北京道合投资、北京稻盛咨询合伙人周健,星火爱心会员服务部总监、Z世代战队导师王梦瑶,小云互娱联合创始人CEO、Fantasy Team战队导师李旸五位嘉宾担任。

Hot Chainers 首届大学生区块链应用设计大赛组委会本次大赛由北京高校毕业生就业指导中心、北京市昌平区沙河高教园区管理委员会作为指导单位,火币中国、沙河大学城大学生创业园(筹)、沙河高教园区高校联盟大学生创新创业工作联盟主办,Huobi Labs、中央财经大学科技园、沙河高教园发开公司承办。北京航空航天大学、北京师范大学、北京邮电大学、中央财经大学、中国矿业大学(北京)、外交学院、北京信息科技大学、清华大学学生区块链协会等单位联合支持。[2021/6/18 23:47:48]

动态 | 全国高校区块链大赛总决赛在房山举办:据北京市人民政府网消息,11月30日、12月1日,由教育部高等学校计算机类专业教学指导委员会主办的2019年全国高校区块链大赛总决赛在北京互联网金融安全示范产业园举行。大赛组委会主席、中国人民银行原副行长、中国银联原董事长苏宁,房山区委书记陈清出席活动。本次大赛于2019年5月15日正式启动,历时6个月,共有近200所院校的342支队伍、近2000名师生报名参赛,经过六个赛区的比拼,20支队伍进入总决赛。最终,来自清华大学、武汉大学、中山大学、北京理工大学、暨南大学的5支队伍获得一等奖。据悉,全国高校区块链大赛已连续在互联网金融安全示范产业园成功举办两届,吸引了众多高校师生参与,目前已成为展示区块链技术教育成果和技术创新交流的一项重要活动。[2019/12/3]

那么,究竟发生了什么?

从我们目前收集到的信息来看,很明显Multisig中的一个签名者密钥被泄露了。这是因为导致后门实施的恶意交易是由Multisig的签名者根据我们的后端数据提出的。虽然无法准确确定这是如何实现的,但有两大类事件可能导致了这种情况。

网络钓鱼

有几种方式可能会误导所有者,导致其提出导致损害0xhabitatMultisig安全性的交易。可能的选项包括:

武汉大学生举行辩论赛 “区块链货币能否成为法定货币”成决赛辩题 :日前,“经世之才”武汉市财经辩论邀请赛决赛近日在武汉南湖举行。辩论赛决赛由武汉大学经管学院作为正方,武汉理工大学经济学院作为反方,共同探讨“区块链货币能否成为法定货币”这一问题。最终,正方武汉大学经管学院获得冠军。[2018/5/14]

流氓浏览器扩展:浏览器扩展方便,但也有风险。由于扩展可以自由修改Web应用程序的任何内容。因此,欺诈性浏览器扩展程序可能已被用于修改GnosisSafeWeb界面,以用户提出恶意交易。

恶意接口:如此文所述,GnosisSafe的安全性取决于用于与帐户交互的接口的完整性。受影响的0xhabitat用户可能已经与模仿官方GnosisSafe界面的界面进行了交互,但通过将常规交易的目标地址更改为EvilMultisend合约来有效地创建恶意交易。

供应链攻击/受损网站:虽然问题的根源可能是对官方GnosisSafe软件的恶意收购,但我们目前的评估表明情况并非如此。所有信号都表明这是对0xhabitatMultisig的针对性攻击,而不是官方GnosisSafe界面的普遍问题。但是,我们也在继续调查和观察这方面的情况。

恶意所有者

第二个假设选项是所有者没有被诱提出恶意交易,而是自愿提出的。Multisig中的两个签名者之一另一方签署欺诈性交易,导致Multisig遭到破坏。我们没有理由怀疑0xhabitat团队的完整性。但是为了在我们的分析中进行彻底的分析,我们仍然必须考虑这是对事件的可行解释。

GnosisSafe团队的经验教训

在我们仍在分析此事件的同时,我们已经立即采取了一些措施来减轻未来的类似攻击。所有这些更改都作为修补程序实施。

暴露multisend地址

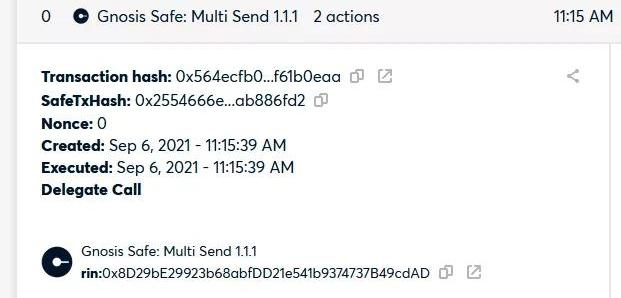

为了能够验证交易中使用了哪个multisend合约,SafeWebUI显式显示了multisend合约地址。阅读详情。

交易详细信息显示完整的Multisend合约地址以供验证

防止解码未知的multisend交易

我们对解码机制进行了更改,以仅解码通过官方multisend实现触发的multisend交易。这使得交易与未知合同的交互变得清晰起来。

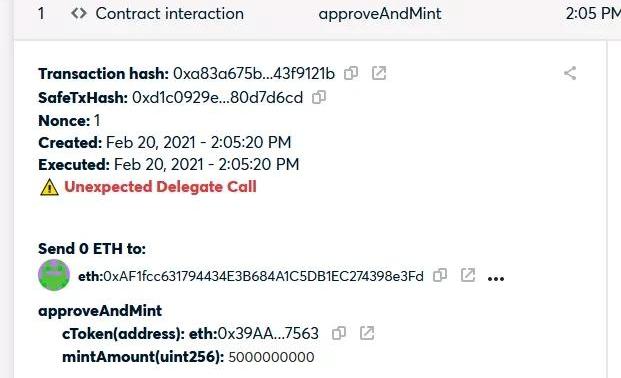

标记意外的委托调用

当交易使用委托调用与我们未知的合约时,我们添加了一个明确的警告。这是我们让用户意识到交易需要特别注意的另一种方式。

通过Gnosis未知的合约发起的委托调用被标记

给GnosisSafe用户的建议

虽然我们的目标是建立安全机制以防止将来发生此类情况,但在与GnosisSafe交互时提醒GnosisSafe用户在操作安全方面的实践也很重要。

验证接口完整性:恶意接口可以通过共同签名者签署恶意交易来危及Multisig的整个安全性。如果您使用GnosisSafeWeb应用程序,请确保为官方应用程序的链接添加书签并验证URL和安全证书。或者更好的是,开始使用GnosisSafeDesktop应用程序。

不要只相信一个信息源:我们强烈建议使用额外的独立客户端/接口来详细检查每笔交易。例如,使用GnosisSafe移动应用程序在签名前仔细检查交易。这可以防止单个受损接口诱使用户签署恶意交易。

小心DelegateCall:DelegateCall是一个强大的工具,例如,它允许Safes批处理交易。但这也伴随着巨大的风险。因此,在识别使用DelegateCall的交易时,GnosisSafe用户应该特别注意。验证交易数据时,请验证使用了正确的Multisend目标地址。可以在此列表中找到经过Gnosis验证的Multisend实现。

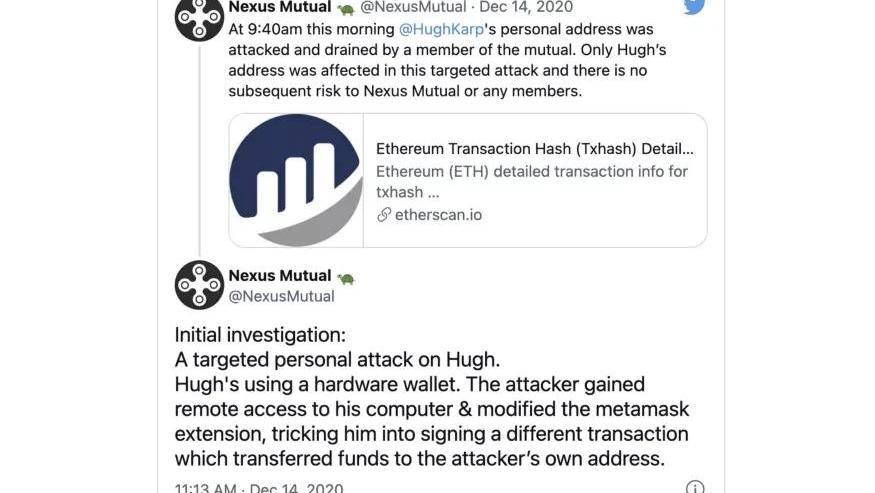

减少浏览器扩展的使用:虽然方便,但浏览器扩展可能成为关键的攻击媒介,甚至可以最高级的用户。我们通常建议不要在用于与GnosisSafeWeb应用程序交互的浏览器中使用任何浏览器扩展。

NexusMutual的创始人HughKarp也遭受了利用恶意浏览器扩展的攻击

结论

为个人和组织构建合适的工具以在Web3中保持安全是我们使命的核心。这就是为什么我们很遗憾听到0xhabitat团队资金被盗的原因。我们希望团队和社区从这种不幸的情况中一切顺利,并希望最终能确定攻击者并退还资金。

参考资料

https://etherscan.io/address/0x3cb0652856d7eabe51f1e3cceda99c93b05d7cea

https://etherscan.io/address/0x09afae029d38b76a330a1bdee84f6e03a4979359

https://bafybeiat2xp7cicrlpq3h57wdnz4pzaoby2cx62c3lprh3lzgrworcitly.ipfs.infura-ipfs.io/Exploit_Info.pdf

https://blog.gnosis.pm/the-impact-of-phishing-on-web-3-0-a62385c81310

https://github.com/gnosis/safe-react/issues/3091

https://github.com/gnosis/safe-react/issues/3090

标签:SAFEULTIULTMULTISAFEARNMulti Wallet SuiteultrainMultiverse

编按:本文是QuarkChain创始人&CEO周期博士在以太坊技术论坛ethresear.ch发布的一篇技术文章,介绍了一个高效的Merkletree方案设计.

自10月份以来,由于以太坊的gas费用飙升,投资者和开发者都在试图避开使用以太坊网络,多链兼容的DeFi平台出现了创纪录的资金流入.

众所周知,在Crypto领域,黑客会跟踪资金。在早期,中心化交易所和软钱包是黑客主要目标。近年来,攻击者还将他们的目标扩大到DeFi智能合约,试图利用智能合约的代码缺陷和漏洞来抽走贷款和流动性的.

12月15日,DoraFactoryCommunityGrantRound2在DoraHacks开发者激励平台HackerLink正式落幕.

2021上海区块链年度盛典将于2021年12月18日在上海市科学会堂国际会议厅隆重举行。这是为所有区块链人和广大科技工作者搭建互联互通的金色舞台,全面推进数字化转型,从国际“跟跑”向“并跑”、“.

DeFi作为一种相较于现有金融体系的全新金融模式,凭借其创新性和普惠性已在全球掀起一场风暴。经过数年的发展,目前市场上已有的DeFi项目因为技术和业务的基本成熟,业务量已达到了一定规模,经受住了.