//前言

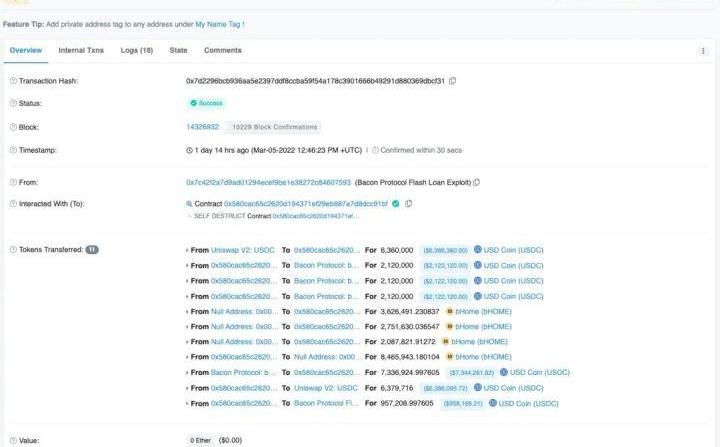

北京时间3月5日,知道创宇区块链安全实验室监测到BaconProtocol遭受黑客攻击损失约958,166美元,本次攻击利用重入漏洞,并凭借闪电贷扩大收益额。目前攻击者地址还没有被加入USDC的黑名单中。

//分析

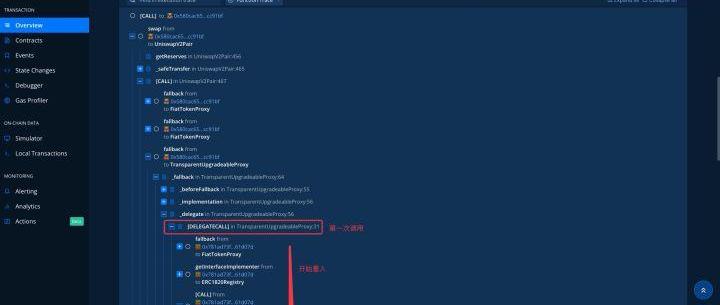

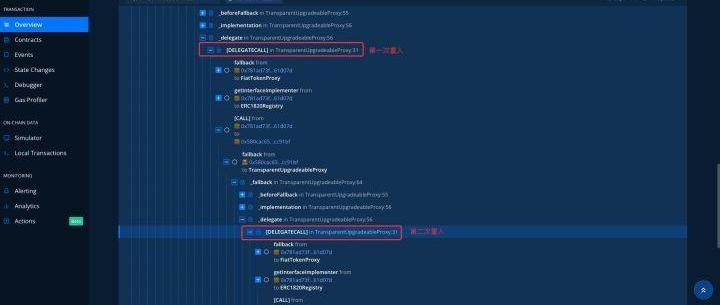

攻击事件如下图所示,该次攻击事件的问题点在于lend()函数,攻击者利用该函数进行重入攻击。

2.1基础信息

攻击合约:0x580cac65c2620d194371ef29eb887a7d8dcc91bf

攻击者地址:0x7c42f2a7d9ad01294ecef9be1e38272c84607593

攻击tx:0x7d2296bcb936aa5e2397ddf8ccba59f54a178c3901666b49291d880369dbcf31

BHEX即将上线TAX:据官方公告,BHEX将于6月4日16:00 (UTC+8) 上线TAX(GTAX),并开通TAX/USDT交易对,充值现已开启。

GTAX利用区块链技术验证数字自动执行标准合同,全球税收平台通过全球金融管理系统互连全球公司。GTAX的创建不是为了取代会计或金融,而是通过实时数据来提高公司的绩效可视化,通过自动化简化流程,并通过验证技术减轻法律风险。[2021/6/4 23:11:15]

漏洞合约:0x781ad73f140815763d9A4D4752DAf9203361D07D

2.2流程

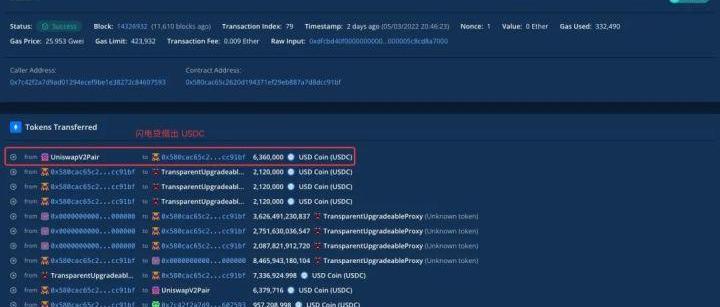

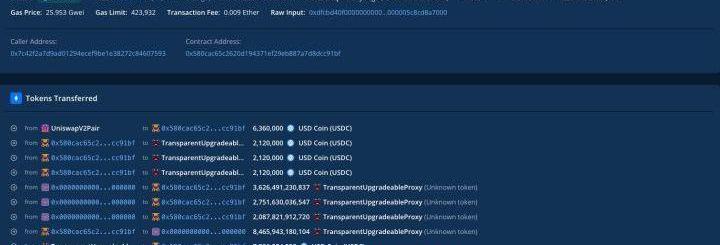

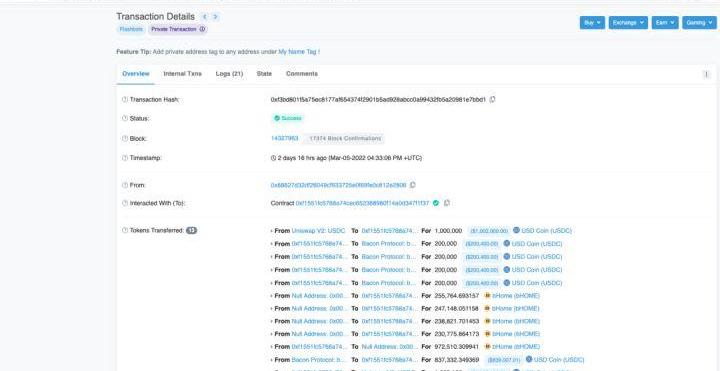

1.攻击者通过UniswapV2闪电贷借出6,360,000USDC。

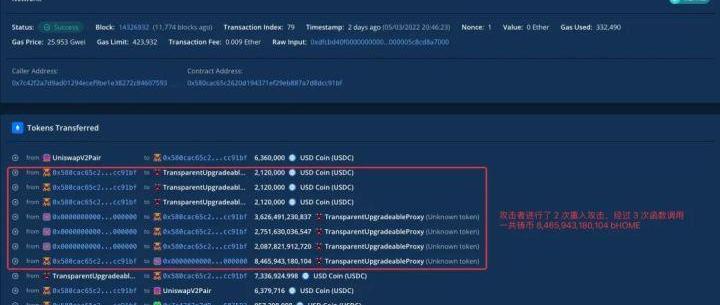

2.用闪电贷借出的6,360,000USDC分成3份,去bHOME中进行2次重入攻击调用了3次lend()函数铸造共8,465,943.180104bHOME。

BHEX即将上线NMT:据官方公告,BHEX将于6月3日16:00 (UTC+8) 上线NMT(NFTMart Token),并开通NMT/USDT交易对,充值现已开启。

NFTMart 是致力于成为最专业的NFT去中心化交易市场。其分为两大部份,第一部分 NFTMart.network 是一条开放的去中心化的NFT垂直公链,主要用于NFT产品的发行以及交易数据上链,第二部份为 NFTMart.io 网站提供友好的交易场景,供用户方便快捷的上传或者交易NFT。[2021/6/3 23:07:43]

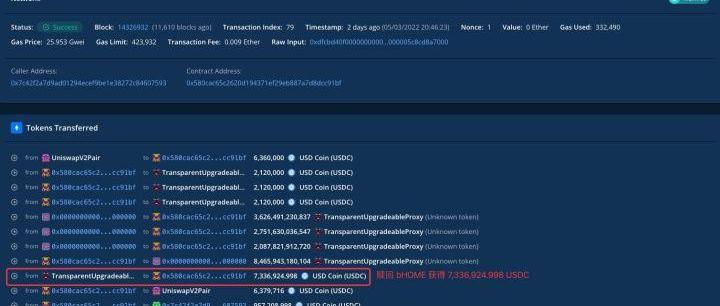

3.将刚才重入获得的bHOME拿去销毁赎回获得7,336,924.998USDC。

BHEX正式上线XCH交易:据官方公告,BHEX于今日16:00 (UTC+8) 正式上线XCH(Chia Network),并开通XCH/USDT交易对,充值现已开启。

据悉,Chia是一个区块链和智能交易平台,其正在使用自比特币以来的第一个新的区块链共识算法,被称为“时空证明”。

Chialisp是Chia的新型智能交易编程语言,功能强大,易于审核且安全。当前可用的参考智能交易包括:原子掉期,授权收款人,可恢复钱包,多重签名钱包和限价钱包。[2021/5/15 22:06:25]

4、归还闪电贷借出的6,360,000USDC,并支付19,716的手续费,最后将剩余的957,208.998USDC转入自己的账户。

2.3细节

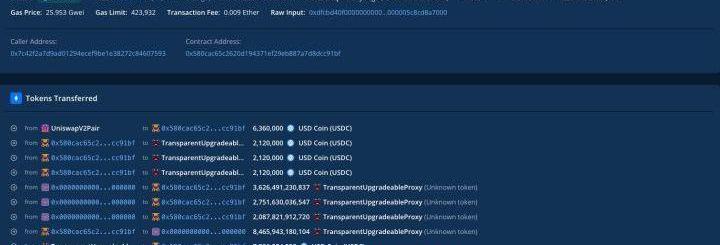

该次攻击事件重点在于lend()函数,由于合约https://etherscan.io/address/0x781ad73f140815763d9a4d4752daf9203361d07d#code并未验证开源,所以我们只能从交易的Debugger中寻找线索。

动态 | CoinDesk:BHB项目涉嫌伪造团队成员信息:CoinDesk调查发现,加密货币项目BHB似乎一直在宣传有关其团队成员的虚假信息。网络资料显示,其团队成员包括一位名叫Bobby White的金融工程师,一位名叫David Chen的区块链专家和一位名叫Gregory Moss的产品设计师。 BHB的网站bgepay.com上展示了每个人的照片(该项目似乎已关闭了该网站)。 然而,BHB营销材料中使用的Bobby White图片与清华大学的经济学教授Alexander White的形象相同,Gregory Moss的图片与香港中文大学哲学教授的形象相同。两位教授都否认与该计划有任何关联,并且都表示此前对BHB项目没有任何了解。除了有关其团队成员的虚假信息,该项目还在其网站上列出了无效的联系方式,包括断开的电话号码以及不存在的总部地址。[2019/2/28]

1、攻击者通过UniswapV2闪电贷借出6,360,000USDC。

动态 | BHB Network CEO:比特币存在一个灾难性的漏洞:BHB Network首席执行官Giacomo Zucco连发10条推称:我意识到一个灾难性的漏洞,它肯定会在几个小时内“杀死”比特币。我正在抛售我所有的比特币去购买XRP、 BSV、ETH和DCN,它们对这个漏洞免疫,比特币已死。[2019/1/14]

2.3细节

该次攻击事件重点在于lend()函数,由于合约https://etherscan.io/address/0x781ad73f140815763d9a4d4752daf9203361d07d#code并未验证开源,所以我们只能从交易的Debugger中寻找线索。

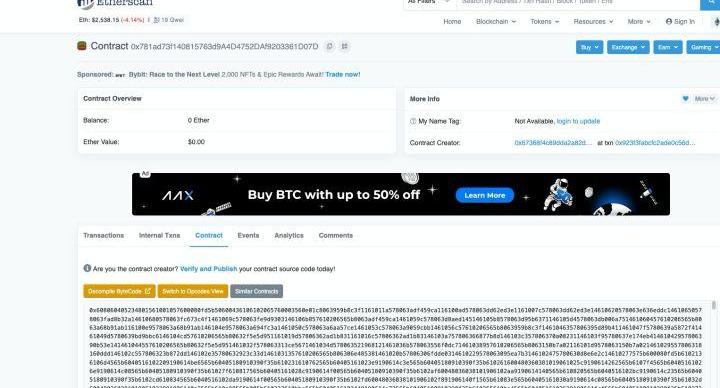

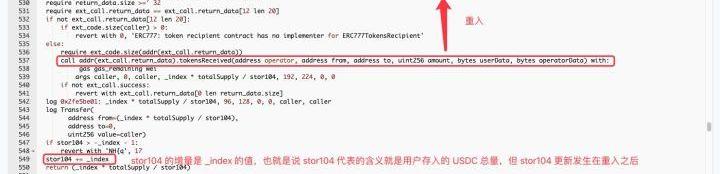

分析Debugger可以看到下图是第一次调用函数,接着进行了2次重入。

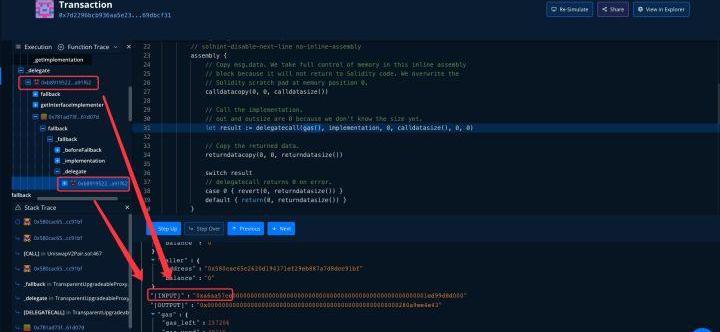

从重入攻击中可以找到INPUT中调用函数的字节码为0xa6aa57ce。

通过字节签名可以知道重入攻击调用的是lend()函数。

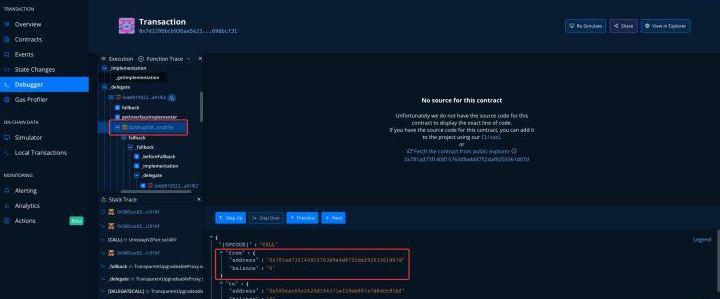

从Debugger中我们可以发现攻击合约的地址0x781ad73f140815763d9a4d4752daf9203361d07d。

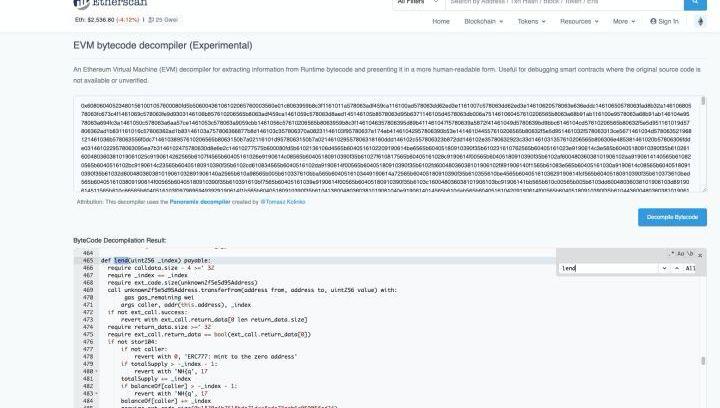

通过反编译合约0x781ad73f140815763d9a4d4752daf9203361d07d得到合约伪代码内容,可以找到lend()函数。

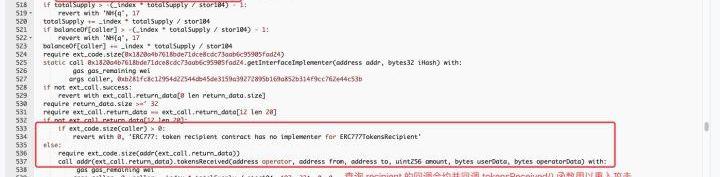

我们在反编译的代码中可以看到该合约使用的ERC777协议,会查询recipient的回调合约并回调tokensReceived()函数用以重入攻击。

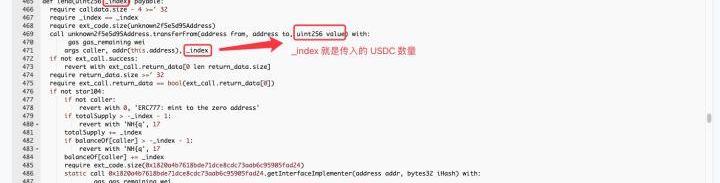

通过分析可以发现_index就是传入的USDC数量。

totalSupply和balanceOf的增量都和_index是正比关系,和stor104是反比关系,并且这两个变量的更新发生在重入攻击之前,每次都会更新。

stor104记录的是用户存入的USDC总量,该变量的更新发生在重入之后,那么在重入的过程中stor104的值是不变的,而上面的totalSupply是在变大,所以最后return的值也会相应的增大,从而使得攻击者通过重入攻击铸造得到比正常逻辑更多的bHOME代币。

除了该次攻击事件,BlockSecTeam还阻断了后面发生的攻击并将金额返还给了项目方。交易hash:0xf3bd801f5a75ec8177af654374f2901b5ad928abcc0a99432fb5a20981e7bbd1

3.总结

此次攻击事件是由于项目方使用了ERC777协议但没有对回调合约的安全性进行考虑从而导致了重入攻击的发生,当项目合约有涉及资产的转移时,建议使用「检查-生效-交互」模式来保证逻辑代码的安全,当然我们也可以使用OpenZeppelin官方提供的ReentrancyGuard修饰器来防止重入攻击的发生。

原标题:《Web3.0程序该跑在哪里?》 作者:宋嘉吉任鹤义 摘要 Web3.0时代,互联网底层不会全部基于区块链构建,数据计算也不会全部跑在公链的“独木桥”上.

注:原文来自bankless,作者是WilliamM.Peaster。我最近看到有人争辩说:“元宇宙中的房地产不会有什么前景”,然后我看到Twitch的现任研究和数据副总裁DrewHarry是这.

巴比特讯,全美权威单曲排行榜Billboard年度盛典BillboardWomeninMusic将于明日开启.

作者:A16z合伙人ChrisDixon 我最近有机会见到了一些考虑进入web3的优秀web2创始人。Web3现在很流行,因此重要的是要消除噪音并突出强调正确的长期理由来启动web3项目.

“人天生就是一种社会动物”。 ——亚里士多德 作为有史以来最重要的西方哲学家之一,亚里士多德曾经说过——“人天生就是一种社会动物”.

1.银保监会发布关于防范以“元宇宙”名义进行非法集资的风险提示2.报告:2028年全球区块链零售市场规模预计将增长至20.828亿美元3.