背景

区块链的世界遵循黑暗森林法则,在这个世界我们随时可能遭受到来自不明的外部攻击,作为普通用户不进行作恶,但是了解黑客的作恶的方式是十分必要的。

慢雾安全团队此前发布了区块链黑暗森林自救手册

,其中提到了不少关于针对NFT项目方的Discord进行攻击的手法,为了帮助读者对相关钓鱼方式有更清晰的认知,本文将揭露其中一种钓鱼方法,即通过恶意的书签来盗取项目方Discord账号的Token,用来发布虚假信息等诱导用户访问钓鱼网站,从而盗取用户的数字资产。

钓鱼事件

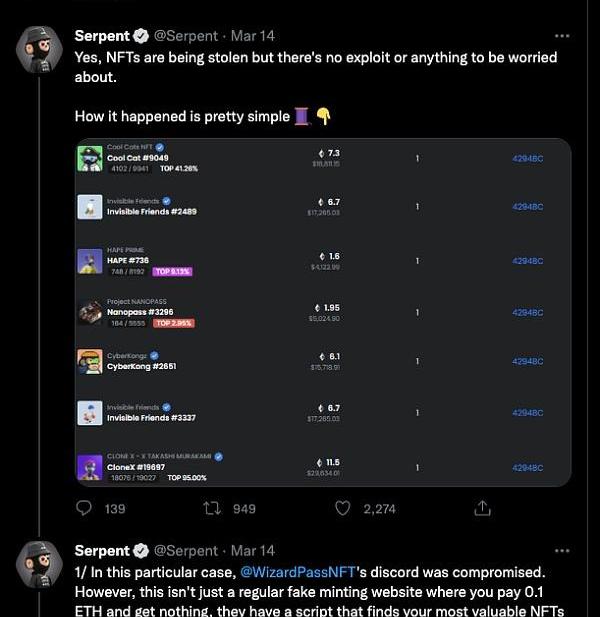

先来回顾一起Discord钓鱼事件:2022年3月14日,一则推特称NFT项目WizardPass的Discord社区被者入侵,目前已造成BAYC、Doodles、CloneX等NFT被盗,详情如下:

牵出其中一个解读:

慢雾:上周Web3安全事件中总损失约1996.3万美元:金色财经报道,据慢雾区块链被黑档案库统计,2023年8月14日至8月20日,共发生安全事件10起,总损失约1996.3万美元。具体事件:

8月14日,Hexagate发推表示,过去几天单个MEV Bot被利用了约20万美元。以太坊上Zunami Protocol协议遭遇价格操纵攻击,损失1,179个ETH(约220万美元)。

8月15日,以太坊扩容解决方案Metis官方推特账号被盗。Sei Network官方Discord服务器遭入侵。Base生态项目RocketSwap遭遇攻击,攻击者窃取了RCKT代币,将其转换为价值约86.8万美元的ETH并跨链到以太坊。

8月16日,借贷协议SwirlLend团队从Base盗取了约290万美元的加密货币,从Linea盗取了价值170万美元的加密货币。BAYC推出的链上许可申请平台Made by Apes的SaaSy Labs APl存在一个问题,允许访问MBA申请的个人详细信息。

8月18日,DeFi借贷协议Exactly Protocol遭受攻击,损失超7,160枚ETH(约1204万美元)。

8月19日,Cosmos生态跨链稳定币协议Harbor Protocol被利用,损失42,261枚LUNA、1,533枚CMDX、1,571枚stOSMO和18,600万亿枚WMATIC。

8月20日,衍生品市场Thales发布公告称,一名核心贡献者的个人电脑/Metamask遭到黑客攻击,一些充当临时部署者(2.5万美元)或管理员机器人(1万美元)的热钱包已被攻破。[2023/8/21 18:13:42]

慢雾:Transit Swap事件中转移到Tornado Cash的资金超过600万美元:金色财经报道,慢雾 MistTrack 对 Transit Swap 事件资金转移进行跟进分析,以下将分析结论同步社区:

Hacker#1 攻击黑客(盗取最大资金黑客),获利金额:约 2410 万美元

1: 0x75F2...FFD46

2: 0xfa71...90fb

已归还超 1890 万美元的被盗资金;12,500 BNB 存款到 Tornado Cash;约 1400 万 MOONEY 代币和 67,709 DAI 代币转入 ShibaSwap: BONE Token 合约地址。

Hacker#2 套利机器人-1,获利金额:1,166,882.07 BUSD

0xcfb0...7ac7(BSC)

保留在获利地址中,未进一步转移。

Hacker#3 攻击模仿者-1,获利金额:356,690.71 USDT

0x87be...3c4c(BSC)

Hacker#4 套利机器人-2,获利金额:246,757.31 USDT

0x0000...4922(BSC)

已全部追回。

Hacker#5 套利机器人-3,获利金额:584,801.17 USDC

0xcc3d...ae7d(BSC)

USDC 全部转移至新地址 0x8960...8525,后无进一步转移。

Hacker#6 攻击模仿者-2,获利金额:2,348,967.9 USDT

0x6e60...c5ea(BSC)

Hacker#7 套利机器人-4,获利金额:5,974.52 UNI、1,667.36 MANA

0x6C6B...364e(ETH)

通过 Uniswap 兑换为 30.17 ETH,其中 0.71 支付给 Flashbots,剩余 ETH 未进一步转移。[2022/10/6 18:41:10]

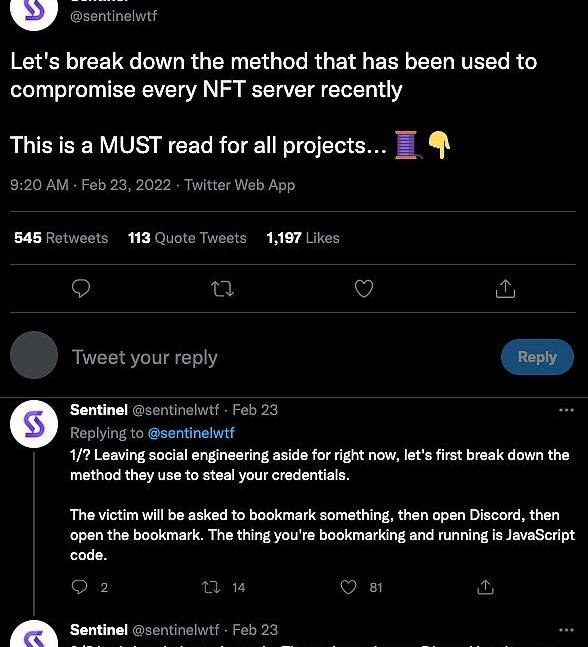

该解读里说的bookmark就是浏览器书签,这个书签里的内容可以是一段JavaScript恶意代码,当Discord用户点击时,恶意JavaScript代码就会在用户所在的Discord域内执行,盗取DiscordToken,攻击者获得项目方的DiscordToken后就可以直接自动化接管项目方的Discord账户相关权限。

慢雾:疑似Gemini相关地址在过去5小时内共转出逾20万枚ETH:金色财经消息,慢雾监测显示,疑似加密交易所Gemini相关地址(0xea3ec2a08fee18ff4798c2d4725ded433d94151d)已在过去5小时内归集并转出逾20万枚ETH(超3亿美元)。[2022/7/19 2:22:08]

背景知识

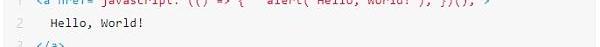

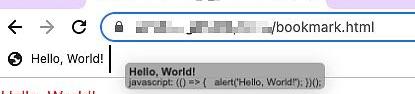

要理解该事件需要读者有一定的背景知识,现在的浏览器都有自带的书签管理器,在提供便利的同时却也容易被攻击者利用。通过精心构造恶意的钓鱼页面可以让你收藏的书签中插入一段JavaScript代码,当受害者点击书签时会以当前浏览器标签页的域进行执行。

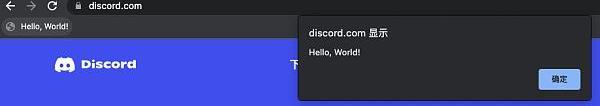

以上图为例,受害者打开了discord.com官网,并在这个页面点击了之前收藏的恶意的书签“Hello,World!”从而执行了一个弹窗语句,可以发现执行的源显示的是discord.com。

慢雾:Harmony Horizon bridge遭攻击简析:据慢雾安全团队消息,Harmony Horizon bridge 遭到黑客攻击。经慢雾 MistTrack 分析,攻击者(0x0d0...D00)获利超 1 亿美元,包括 11 种 ERC20 代币、13,100 ETH、5,000 BNB 以及 640,000 BUSD,在以太坊链攻击者将大部分代币转移到两个新钱包地址,并将代币兑换为 ETH,接着将 ETH 均转回初始地址(0x0d0...D00),目前地址(0x0d0...D00)约 85,837 ETH 暂无转移,同时,攻击者在 BNB 链暂无资金转移操作。慢雾 MistTrack 将持续监控被盗资金的转移。[2022/6/24 1:28:30]

这里有一个域的概念,浏览器是有同源策略等防护策略的,按理不属于discord.com做出的操作不应该在discord.com域的页面有响应,但书签却绕过了这个限制。

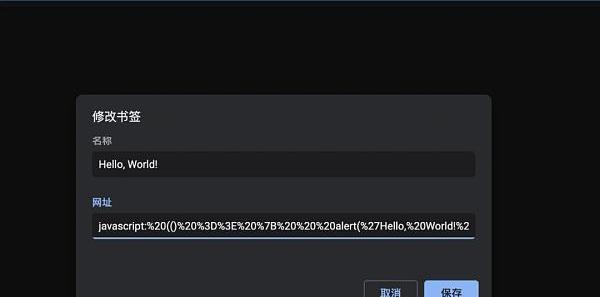

可以预见书签这么个小功能隐含的安全问题,正常添加书签的方式会明显看到书签网址:

慢雾:Polkatrain 薅羊毛事故简析:据慢雾区消息,波卡生态IDO平台Polkatrain于今早发生事故,慢雾安全团队第一时间介入分析,并定位到了具体问题。本次出现问题的合约为Polkatrain项目的POLT_LBP合约,该合约有一个swap函数,并存在一个返佣机制,当用户通过swap函数购买PLOT代币的时候获得一定量的返佣,该笔返佣会通过合约里的_update函数调用transferFrom的形式转发送给用户。由于_update函数没有设置一个池子的最多的返佣数量,也未在返佣的时候判断总返佣金是否用完了,导致恶意的套利者可通过不断调用swap函数进行代币兑换来薅取合约的返佣奖励。慢雾安全团队提醒DApp项目方在设计AMM兑换机制的时候需充分考虑项目的业务场景及其经济模型,防止意外情况发生。[2021/4/5 19:46:39]

稍微有安全意识的读者应该会直接看到网址信息明显存在问题。

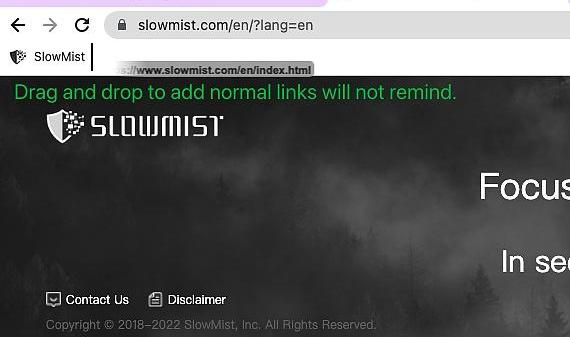

当然如果是一个构造好诱导你拖拽收藏到书签栏到页面呢?可以看到twitter链接中的演示视频就是构造了这么个诱导页面:”Dragthistoyourbookmarked”。

也就是拖着某个链接即可添加到书签栏,只要钓鱼剧本写得足够真实,就很容易让安全意识不足的用户中招。

要实现拖拽即可添加到书签栏只需要构造一个a标签,下面是示例代码:

书签在点击时可以像在开发者工具控制台中的代码一样执行,并且会绕过CSP(ContentSecurityPolicy)策略。

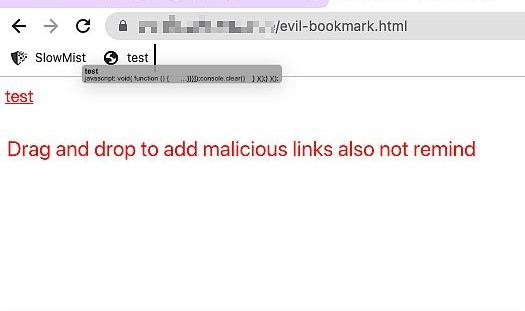

读者可能会有疑问,类似“javascript:()”这样的链接,在添加进入到浏览器书签栏,浏览器竟然会没有任何的提醒?

笔者这里以谷歌和火狐两款浏览器来进行对比。

使用谷歌浏览器,拖拽添加正常的URL链接不会有任何的编辑提醒。

使用谷歌浏览器,拖拽添加恶意链接同样不会有任何的编辑提醒。

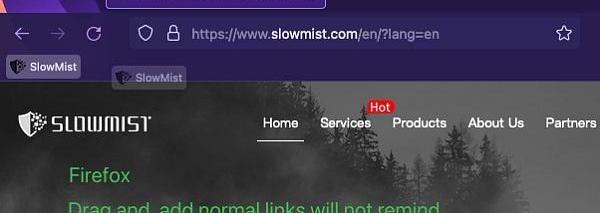

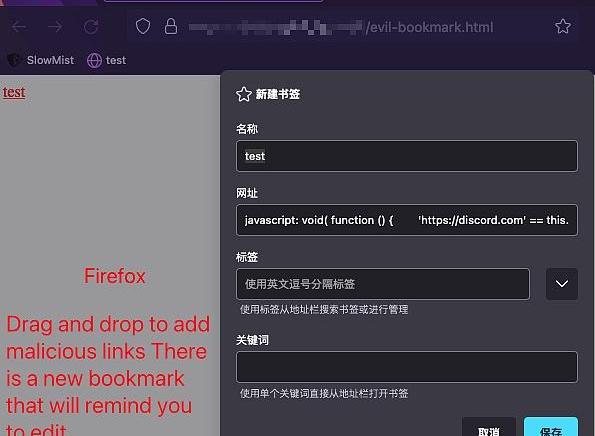

使用火狐浏览器如果添加正常链接不会有提醒。

使用火狐浏览器,如果添加恶意链接则会出现一个窗口提醒编辑确认保存。

由此可见在书签添加这方面火狐浏览器的处理安全性更高。

场景演示

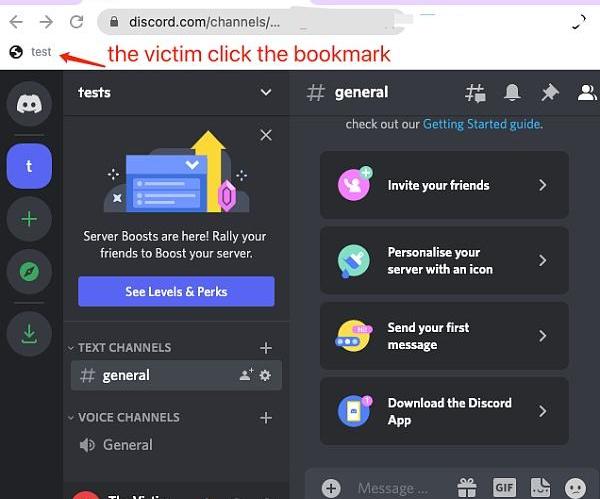

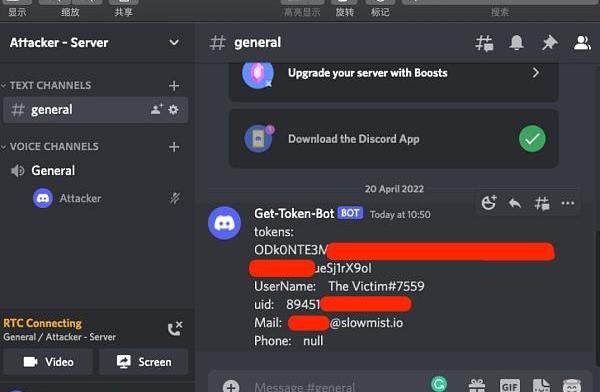

演示采用的谷歌浏览器,在用户登录Web端Discord的前提下,假设受害者在钓鱼页面的指引下添加了恶意书签,在Discord?Web端登录时,点击了该书签,触发恶意代码,受害者的Token等个人信息便会通过攻击者设置好的Discordwebhook发送到攻击者的频道上。

下面是演示受害者点击了钓鱼的书签:

下面是演示攻击者编写的JavaScript代码获取Token等个人信息后,通过DiscordServer的webhook接收到。

笔者补充几点可能会产生疑问的攻击细节:

1.为什么受害者点了一下就获取了?

通过背景知识我们知道,书签可以插入一段JavaScript脚本,有了这个几乎可以做任何事情,包括通过Discord封装好的webpackChunkdiscord_app前端包进行信息获取,但是为了防止作恶的发生,详细的攻击代码笔者不会给出。

2.?为什么攻击者会选择Discordwebhook进行接收?

因为Discordwebhook的格式为

“https://discord.com/api/webhooks/xxxxxx”,直接是Discord的主域名,绕过了同源策略等问题,读者可以自行新建一个Discordwebhook进行测试。

3.拿到了Token又能怎么样?

拿到了Token等同于登录了Discord账号,可以做登录Discord的任何同等操作,比如建立一个Discordwebhook机器人,在频道里发布公告等虚假消息进行钓鱼。

总结

攻击时刻在发生,针对已经遭受到恶意攻击的用户,建议立刻采取如下行动进行补救:

1.立刻重置Discord账号密码。

2.重置密码后重新登录该Discord账号来刷新Token,才能让攻击者拿到的Token失效。

3.删除并更换原有的webhook链接,因为原有的webhook已经泄露。

4.提高安全意识,检查并删除已添加的恶意书签。

作为用户,重要的是要注意任何添加操作和代码都可能是恶意的,Web上会有很多的扩展看起来非常友好和灵活。书签不能阻止网络请求,在用户手动触发执行的那一刻,还是需要保持一颗怀疑的心。

本文到这边就结束了,慢雾安全团队将会揭露更多关于黑暗森林的攻击事件,希望能够帮助到更多加密世界的人。

By:耀@慢雾安全团队

谷歌搜索数据和交易所活动表明,加密货币投资者正在寻找下一个将新的资本带入生态系统的大爆元素,而散户的兴趣则在逐渐下降.

在加密货币市场,巨鲸是指持有大量特定代币的对象——个人、机构和交易所。例如,当谈到比特币时,巨鲸一般是指持有1000个或更多比特币的账户.

币圈大佬越来越“猖狂”,前有“华人首富”赵长鹏买下福布斯,后有全球首富马斯克收购Twitter。前者是美国首屈一指的商业媒体,后者则是全球最大的社交媒体巨头之一.

21:00-7:00关键词:马斯克、MeritCircle、“丸计划”、Autograph1.马斯克为收购推特招揽合作伙伴以期组团收购推特;2.

提前解释一下文章中提到的协议:RefFinance:一个基于NEAR区块链建造的DEX,用户在Ref平台质押时,REF可转换为xREF.

链上内容社交平台的春天来了?"ILoveTwitter","Howmuchisit",喜欢就买下来,马斯克说到做到.